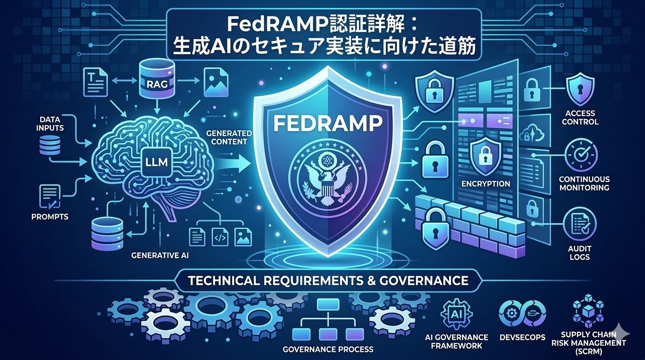

FedRAMP認証とは?生成AIのセキュアな導入に向けた技術的要件とガバナンス構築

エンタープライズ領域における生成AIの業務活用が急速に拡大する中、セキュリティとコンプライアンスの担保が経営上の最重要課題となっています。

特に、公共部門や金融、ヘルスケアといった厳格なデータ保護が求められる業界では、クラウドサービスに対するセキュリティ基準のハードルが極めて高く設定されています。

こうした中でグローバルな指標として注目されているのが、米国政府のクラウドセキュリティ認証制度である「FedRAMP(Federal Risk and Authorization Management Program)」です。

本記事では、FedRAMP認証の基本的な枠組みと、エンタープライズ環境において生成AIをセキュアに導入・運用するために求められる技術的アーキテクチャ、および組織的なガバナンス体制について解説します。

1. FedRAMP認証の基礎と生成AI導入における重要性

ここでは、以下の点について解説します。

- FedRAMP認証の概要とグローバルスタンダードとしての位置づけ

- 生成AI導入においてFedRAMP基準が求められる背景

- ビジネスへの影響:コンプライアンス要件と競争優位性

FedRAMP認証の概要とグローバルスタンダードとしての位置づけ

FedRAMPは、米国政府機関がクラウドサービスを安全に導入・利用するための標準化されたセキュリティ評価・認証プログラムです。

ベースとなるセキュリティ統制基準は「NIST SP 800-53」に準拠しており、アクセス制御、暗号化、インシデント対応など、数百に及ぶ厳格なコントロール項目が設定されています。

この基準は、日本の「ISMAP(政府情報システムのためのセキュリティ評価制度)」をはじめとする各国のクラウドセキュリティ認証制度にも多大な影響を与えており、事実上のグローバルスタンダードとして機能しています。

生成AI導入においてFedRAMP基準が求められる背景

大規模言語モデル(LLM)をはじめとする生成AIは、その特性上、入力されたプロンプトや学習データを通じて機密情報が意図せず漏洩するリスクを孕んでいます。

クラウド上のAPIを経由してAIモデルを利用する場合、データ・イン・トランジット(通信中のデータ)およびデータ・アット・レスト(保存中のデータ)の両面において、極めて高度な保護が不可欠です。

FedRAMPレベルの厳格な統制は、こうした生成AI特有のデータライフサイクル全体にわたるリスクを低減するための強固なベースラインを提供します。

ビジネスへの影響:コンプライアンス要件と競争優位性

FedRAMPやISMAPといった政府系認証水準のセキュリティ基盤を構築することは、単なるコンプライアンス対応にとどまりません。

民間企業においても、サプライチェーン全体のセキュリティ強化が求められる現代では、取引条件として高度なセキュリティ基準のクリアを要求されるケースが増加しています。したがって、FedRAMPに準拠したセキュアなAIアーキテクチャを設計・実装できる能力は、エンタープライズ市場における強力な競争優位性へと直結します。

2. 生成AIアーキテクチャにおけるFedRAMP準拠の技術的アプローチ

ここでは、以下の点について解説します。

- 境界防御からゼロトラストアーキテクチャへの移行

- データの暗号化とLLMのコンパートメント化

- 継続的モニタリング(ConMon)と監査ログの統合

境界防御からゼロトラストアーキテクチャへの移行

FedRAMPが強く推奨するアプローチの一つが、ゼロトラストアーキテクチャ(ZTA)の採用です。

生成AIシステムを構築する際、企業ネットワークの境界を防御するだけでは不十分です。ユーザーやアプリケーションからのAI API呼び出しに対して、「常に検証する(Never trust, always verify)」という原則に基づき、厳格なアイデンティティおよびアクセス管理(IAM)を実装する必要があります。

多要素認証(MFA)の義務化や、最小権限の原則に基づくアクセス制御リスト(ACL)の細かな設定が不可欠です。

データの暗号化とLLMのコンパートメント化

データの暗号化は、FIPS 140-2/3(米国連邦情報処理標準)で承認された暗号化モジュールを使用することが求められます。

特にエンタープライズ向けの生成AI実装で主流となっているRAG(Retrieval-Augmented Generation:検索拡張生成)構成においては、ベクトルデータベースや社内ドキュメントストアの暗号化が必須です。

さらに、テナント間でのデータ混入を防ぐため、論理的ネットワーク分離や、VPC(Virtual Private Cloud)を活用したLLMエンドポイントのコンパートメント化(隔離)を適切に設計する必要があります。

継続的モニタリング(ConMon)と監査ログの統合

FedRAMPの大きな特徴は、一度認証を取得して終わりではなく、継続的モニタリング(ConMon)が義務付けられている点です。

生成AIシステムにおいては、モデルへの異常なプロンプトインジェクション攻撃や、大量のデータ抽出(データエクスフィルトレーション)の試行をリアルタイムで検知する仕組みが必要です。

すべてのアクティビティをAPIレベルで記録し、SIEM(Security Information and Event Management)やSOAR(Security Orchestration, Automation and Response)システムと統合することで、脅威の早期発見と自動化されたインシデント対応を実現するアーキテクチャが求められます。

3. セキュアな生成AI実装に向けた組織体制とガバナンス

ここでは、以下の点について解説します。

- セキュリティ・バイ・デザインを前提としたDevSecOpsの実践

- AIガバナンスフレームワークの策定とポリシー運用

- サプライチェーンリスク管理(SCRM)の徹底

セキュリティ・バイ・デザインを前提としたDevSecOpsの実践

セキュアな生成AIシステムの構築には、開発(Dev)、セキュリティ(Sec)、運用(Ops)を統合した「DevSecOps」体制の構築が不可欠です。

設計の初期段階からFedRAMP要件をシステム要件として組み込む「セキュリティ・バイ・デザイン」を徹底し、CI/CDパイプラインには静的・動的コード解析(SAST/DAST)やコンテナイメージの脆弱性スキャンを自動化して組み込むことで、リリースサイクルの迅速性を損なわずに安全性を担保します。

AIガバナンスフレームワークの策定とポリシー運用

技術的な対策に加えて、組織としてのルール整備も重要です。

「NIST AI RMF(AIリスクマネジメントフレームワーク)」などのガイドラインと、FedRAMPのセキュリティ統制を統合した独自のAIガバナンスフレームワークを策定する必要があります。

従業員が生成AIを利用する際のデータ分類基準(パブリック、内部利用、機密など)を明確にし、入力可能なデータの制限や、生成物の真偽性検証(ハルシネーション対策)に関する運用ポリシーを制定し、継続的な監査を実施する体制を構築します。

サプライチェーンリスク管理(SCRM)の徹底

現代のAIシステムは、外部の基盤モデルやサードパーティのSaaS/APIに依存することが一般的です。

FedRAMPでもサプライチェーンリスク管理(SCRM)は厳格に審査されます。外部ベンダーの選定に際しては、SOC 2 Type IIやISO 27001、さらにはISMAP等の認証取得状況を評価し、サードパーティコンポーネント経由での脆弱性混入やデータ侵害リスクを継続的に評価・管理するプロセスを組織内に定着させなければなりません。

まとめ

FedRAMP認証の厳格なセキュリティ基準を理解し、そのエッセンスを自社のシステム設計に取り入れることは、エンタープライズ企業が生成AIを安全にビジネス実装するための最適解といえます。

ゼロトラストアーキテクチャの導入、高度な暗号化によるデータ保護、そして継続的モニタリングとDevSecOps体制の構築は、複雑かつ高度な技術的知見を要します。

生成AIがもたらす革新的な生産性向上を享受するためには、ガバナンスとセキュリティをトレードオフにするのではなく、双方を高い次元で両立させるアーキテクチャ設計が不可欠です。ビジネスの成長を支える堅牢なAI基盤の構築には、最新の技術トレンドとセキュリティ要件に精通したプロフェッショナルによるアプローチが求められます。

エンタープライズ水準のセキュアな生成AIソリューションの設計・実装から、高度なAIガバナンス体制の構築まで、実践的な技術支援をお求めの企業様は、ぜひ以下のリンクよりご相談ください。